もうね、全てのコンピュータは危険に晒されてるって事ですよ…。

AMDも笑っていられない

昨年、IntelのCPUにセキュリティ問題があるという話が浮上し、OSやCPU、マザーボードのファームウェア等でその対応を実施している真っ最中だが、その際、AMDのシステムではIntelほどの実害がないという内容だった。

もちろん、マイクロコードの問題なので、AMD製品であっても無視できるレベルの話ではないのだが、それでもIntel製から比べると軽度に済む話だったので、私などは「Ryzenにしておけばよかったかな…」などと思ったりもしたのだが、今度はなんと、AMDのCPU製品に関しても、チップセット設計段階に施されたハードウェアレベルのバックドアを含む脆弱性がある、という話が浮上した。

その静寂製の数は計13にも及び、大きく分けて4つの攻撃ベクターが存在するという。

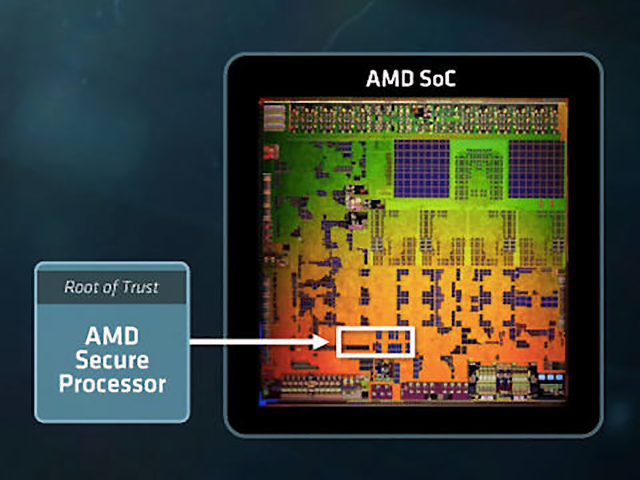

内容としては、AMD製CPU内に封入される、独立したARM Cortex-A5チップとして組み込まれている「AMD Secure Processor」の機能を逆手に取った方法でセキュリティが脅かされる。 「MASTERKEY」というRyzenやEPYCに存在するKEYが悪用されると、Secure Processor自体で任意のコードが実行可能となってしまい、ファームウェァベースでセキュリティ機能を無効化したり、OSやBIOSに悪意あるコードを注入できてしまう恐れがある。

「MASTERKEY」というRyzenやEPYCに存在するKEYが悪用されると、Secure Processor自体で任意のコードが実行可能となってしまい、ファームウェァベースでセキュリティ機能を無効化したり、OSやBIOSに悪意あるコードを注入できてしまう恐れがある。

MASTERKEYはBIOSの書き換えが前提にあるとしても、他の脆弱性と組み合わせる事で、ライトプロテクト化したBIOSも書き換えが可能になってしまう可能性があり、かなり深刻な問題と言える。

また、「RYZENFALL」と呼ばれる脆弱性は、Secure Processorが利用する「Secure OS」の脆弱性で、そもそもはSecure Processorとメインシステムを分離して、独自に暗号化された領域をメインメモリに確保する機能を持つのだが、脆弱性によってシステムOS側からアクセスを実現できてしまうようになる。

そうなってしまうと、本来隔離されるべきセキュリティ情報を取り出したり、任意のコードをSecure Processorで実行する事が可能となってしまう。

根本的な事を言えば、かなり危険な内容と言える。

直接的対処法はない

今回の件は、残念な事に直接的な対処法はないと言われている。

本日の17:00ごろにAMDより正式なコメントが発表され「今後、積極的にこの結果を調査/分析し、ユーザーの安全性を確保するため継続的に取り組むとしており、結果をブログで公開する」としている。

具体的な事はまだまるでわからないが、おそらく、今回の問題はIntelの時と同様、マイクロコードを扱う上での根本的な部分に根ざした問題であるため、ある程度はやむを得ない部分もあった話かもしれない。

Intelの時には、各所から相当なIntel叩きがあったと思うが、AMDも結局同じ、となると、果たしてAMDも叩かれるのか?

…何となく、AMDの時はマイクロコードを扱う場合はある程度は仕方ないな、なんて意見が出てくる可能性もあるのが、何ともIntelの切なさを感じる部分ではあるが、高性能化が著しい半導体コアの世界では、セキュリティを高める為の技術を逆手にとってセキュリティを崩すという手法が採られる事が多いワケだが、こういうのは、設計時にリスクマネジメントで発見する事はできなかったものだろうか?

折角高度にセキュリティを高めようとして実装している機能なのに、それを逆手に取る事でいとも簡単に突破されてしまうというのは、そもそものセキュリティ技術を確立する為に費やした苦労が無駄になるワケで、非常にもったいない話である。

ある程度は仕方のない話とは言え、半導体設計者はもっと辛辣に人類の行為を悪意のあるものとみて防衛策を練る必要があるのかも知れない。

人工知能

このような問題が出てくると、つい考えてしまうのが、人工知能も同じようにセキュリティを突破して意図している動作そのものを変えてしまう事ができる、という事なのだろうか?

それとも、自己判断プログラムすらも人工知能がテストし、そこで見つけた脆弱性を人工知能そのものが修復し、セキュリティを担保するようになるのだろうか?

人工知能も結局は高度な半導体でハードウェアを構成し、それで処理するプログラムで動作する事に違いは無い。ただ、自分で自己判断する部分があるというところが、従来のプログラムと決定的に異なる部分だと思うが、基本構造としてのハードウェアに問題がある場合、その修復や対策をどのようにとるのか? たとえば入力されたプログラムの安全性を人工知能そのものがテストし、そこで問題がないと自己判断したものを適用していく…などの対策を採るのだろうか?

時折、この人工知能と呼ばれるものと、ハッカー、クラッカーとの関係を考える時があるのだが、ふとそんな時に頭をよぎるのが、攻殻機動隊~GHOST IN THE SHELL~に登場する「人形遣い」は人工知能と異なる存在なのか? という事である。

ネットの集合情報から自我が目覚めた…としたとしても、それは人工知能と呼べるのか?

また、攻殻機動隊~GHOST IN THE SHELL~の世界では明確に人工知能の存在を描いていないのだが、人工知能と自我をもった電脳とが接触した時、それはどんなコミュニケーションになるのだろう?

もうここまでくると、想像が付かない世界である。

だが、そんな世界であっても、バグは存在するだろうし、はたまたセキュリティホールが存在するだろう。そうした時、それらのガードはどんな方法になるのだろうか?

実に興味深い話である。

とりあえず、そんな未来の話はどうでもいいとして、AMDの問題である。

RYZENは鳴り物入りで登場した、対Intelの第一級製品である以上、AMDとしては今回の問題は特級事項として対策を行うだろう。

事態の把握を含めて、早急な情報開示を期待したい。

最近のコメント