世界的猛威を振るうイヤなヤツ。

ランサムウェア

Microsoftが異例とも言えるWindows XP SP3向けにセキュリティパッチを配布した。

本来なら既に更新を停止してしまっているWindows XPに対して、このようなセキュリティパッチを配布する事などないのだが、Microsoftがその異例の処置を執るぐらい、世間的にウィルス問題が大きくなっている。

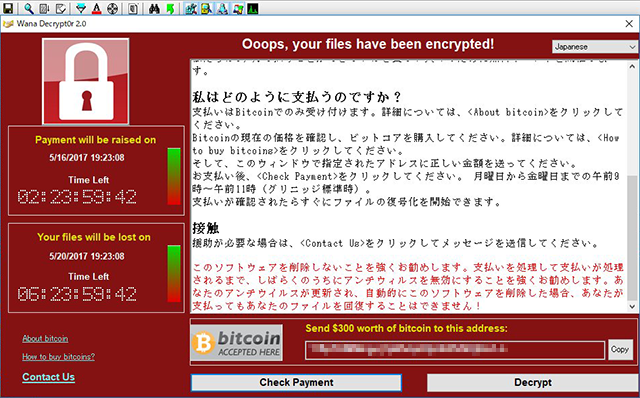

今回ウィルス問題となったのは、ランサムウェアの一種“WannaCry”と呼ばれるもので、所謂PCに保存されているファイルを人質にとって金銭を要求するという類いのものである。 この“WannaCry”は、元々対象としているのがWindows7およびWindows Server 2008以前のシステムに向けたものであり、Windows10では影響を受けないのだが、世界にはまだまだWindows XPが稼働しており、またVistaも稼働している事から、そういったセキュリティサービスが止まってしまっているシステムを使っている所がまだまだ多い事で、被害が大きくなっている。

この“WannaCry”は、元々対象としているのがWindows7およびWindows Server 2008以前のシステムに向けたものであり、Windows10では影響を受けないのだが、世界にはまだまだWindows XPが稼働しており、またVistaも稼働している事から、そういったセキュリティサービスが止まってしまっているシステムを使っている所がまだまだ多い事で、被害が大きくなっている。

拡大プロセス

挙動としては、EternalBlueと呼ばれるSMBv1のゼロデイ脆弱性を使ったもので、この脆弱性を突いてトロイの木馬として侵入、特定ドメインへの接続を試み、接続が成功すると動作を停止し、その対象となったPCの攻撃に移る。

もしここで特定ドメインへの接続に失敗すると、プロセスがランサムウェアをダウンロードし、システムにサービスを作成するというプロセスを踏む。

つまり、接続に成功すれば化対象PCだけに被害が留まるが、接続に失敗すれば、特定ドメインへの接続を行うPCをどんどん増やしていくという感染が始まる。一見、ウィルスとしては効率が良くないようにも思えるかも知れないが、企業などのセキュリティ部門が何の予備知識無く特定のドメインへの接続を禁止するといった措置を執った場合、ドンドンと感染PCを増やしてしまう結果になるわけである。

PCが感染すると、mssecsvc2.0と呼ばれるプロセスを立ち上げて、Microsoft Security Center Serviceとして偽装しレジストリにシステム起動時に自動起動するように仕掛けてくる。その後独自のワーキングディレクトリを作成して、各種言語パックと共にファイル暗号化プログラムを作成するらしい。

その後は、PC内に保存されている画像データやドキュメントファイル、動画ファイルといったデータを暗号化し、その暗号化したデータを人質に金銭要求のプロセスを実行する、といった流れになる。

何とも巧妙な手口であり、そもそもその金銭を支払っても、おそらくは暗号化は解除される事はない。

実は対策済み

Windows Vista/7/8.1/RT 8.1/10等のOSでは、実は3月15日に配付されたパッチでこの問題の修正は終了してしまっている。

それがこの時期になって猛威を振るったのは、Windows XPなどを使用している企業や個人が感染したからであり、特にそこそこ大きな企業が感染した事が時事的に話題を大きくした感じがある。

私自身、仕事でランサムウェアを直接見たのは、今から一年以上も前なのだが、その時も同じようにPC内部のあらゆるファイルを暗号化し、金銭を要求してくるというもので、当時はまだいろんな所でランサムウェアに対しての対策は存在していなかった。

その時は結局、OSを再インストールするという手段で完全リセットしたのだが、暗号化のアルゴリズムなどを考えれば、この問題の根本的解決は結構難しいのかも知れない。

一番の防衛策は、感染しないようセキュリティホールを塞ぐ事であり、少なくともSecurityパッチがServiceされない環境でPCを動作させるという事のリスクを重大と捉える事が、最大の防衛策だろうと思う。

しかし…このようなウィルスを作ったり、仕組みを考えたりする人は、その才能をもっと別の所で使えばいいのに…と思うのは私だけだろうか?

その方が、世界に対してよほど有益だろうに…。

最近のコメント